Không có gì bí mật nữa khi tất cả các CPU Intel được phát hành trong thập kỷ qua đều bị ảnh hưởng bởi một vấn đề nghiêm trọng. Mã có định dạng đặc biệt có thể được sử dụng để lấy cắp dữ liệu cá nhân của bất kỳ quy trình nào khác, bao gồm dữ liệu nhạy cảm như mật khẩu, khóa bảo mật, v.v. Trong bài viết này, chúng tôi sẽ xem cách tìm xem PC của bạn có bị ảnh hưởng bởi sự cố hay không.

Quảng cáo

Nếu bạn chưa biết về các lỗ hổng Meltdown và Spectre, chúng tôi đã trình bày chi tiết về chúng trong hai bài viết sau:

- Microsoft đang tung ra bản sửa lỗi khẩn cấp cho các lỗi CPU Meltdown và Spectre

- Dưới đây là các bản sửa lỗi Windows 7 và 8.1 cho các lỗi CPU Meltdown và Spectre

Tóm lại, cả hai lỗ hổng Meltdown và Spectre đều cho phép một quy trình đọc dữ liệu riêng tư của bất kỳ quy trình nào khác, ngay cả từ bên ngoài máy ảo. Điều này có thể xảy ra do Intel triển khai cách CPU của họ tìm nạp trước dữ liệu. Điều này không thể được khắc phục bằng cách chỉ vá hệ điều hành. Bản sửa lỗi liên quan đến việc cập nhật nhân hệ điều hành, cũng như cập nhật vi mã CPU và thậm chí có thể cập nhật UEFI / BIOS / firmware cho một số thiết bị, để giảm thiểu hoàn toàn việc khai thác.

Nghiên cứu gần đây chỉ ra rằng CPU ARM64 và AMD cũng bị ảnh hưởng bởi lỗ hổng Spectre, liên quan đến thực thi đầu cơ.

Các bản sửa lỗi có sẵn

Microsoft đã phát hành một tập hợp các bản sửa lỗi cho tất cả các hệ điều hành được hỗ trợ. Mozilla hôm nay đã phát hành một phiên bản cập nhật của Firefox 57 và Google sẽ bảo vệ người dùng Chrome với phiên bản 64.

Đối với phiên bản Google Chrome hiện tại, bạn có thể kích hoạt tính năng bảo vệ bổ sung bằng cách bật Cách ly toàn bộ trang web . Site Isolation cung cấp tuyến phòng thủ thứ hai để làm cho các lỗ hổng này ít có khả năng thành công hơn. Nó đảm bảo rằng các trang từ các trang web khác nhau luôn được đưa vào các quy trình khác nhau, mỗi trang chạy trong một hộp cát giới hạn những gì quy trình được phép làm. Nó cũng chặn quá trình nhận một số loại tài liệu nhạy cảm từ các trang web khác.

Google sẽ cập nhật lại Chrome (Phiên bản 64) vào cuối tháng để bảo vệ chống lại việc khai thác các lỗ hổng liên quan đến Meltdown và Spectre. Phiên bản 64 của Chrome đã có trên kênh beta.

Tìm xem PC của bạn có bị ảnh hưởng bởi các lỗ hổng Meltdown và Spectre hay không

Lưu ý: Hướng dẫn bên dưới có thể áp dụng cho Windows 10, Windows 8.1 và Windows 7 SP1.

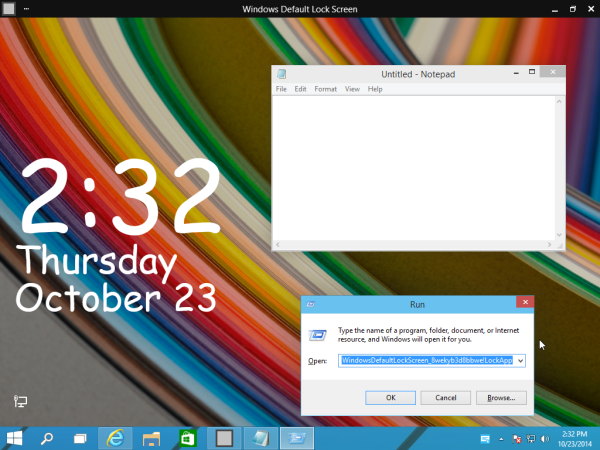

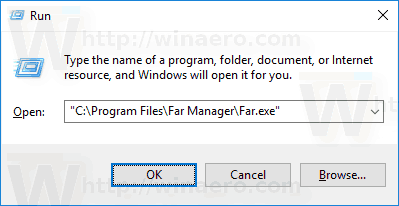

- Mở PowerShell với tư cách quản trị viên .

- Nhập lệnh sau:

Điều khiển mô-đun cài đặt. Thao tác này sẽ cài đặt thêm một mô-đun trên máy tính của bạn. Trả lời 'Y' hai lần.

- Kích hoạt mô-đun đã cài đặt bằng lệnh:

Kiểm soát mô-đun nhập khẩu. - Bây giờ, hãy thực thi lệnh ghép ngắn sau:

Get-SpeculationControlSettings. - Trong đầu ra, hãy xem các biện pháp bảo vệ đã bật được hiển thị là 'Đúng'.

Lưu ý: Nếu bạn nhận được thông báo lỗi

mbr hoặc gpt cho ổ cứng ngoài

'Mô-đun nhập khẩu: Tệp C: Program Files WindowsPowerShell Modules SpeculationControl 1.0.1 SpeculationControl.psm1

không thể tải vì tập lệnh đang chạy bị tắt trên hệ thống này. ... '

Sau đó, thay đổi chính sách thực thi thànhkhông hạn chếhoặc làĐường vòng.Tham khảo bài viết sau:

Cách thay đổi chính sách thực thi PowerShell trong Windows 10

Bạn được bảo vệ nếu tất cả các dòng có giá trị True. Đây là cách Windows 10 chưa được vá lỗi của tôi xuất hiện trong đầu ra:

Đó là nó.

Nguồn: Microsoft