Lấy cắp dữ liệu và tin tặc là nội dung của thần thoại, phim ảnh và thường là những tiêu đề khó thở. Từ các cuộc tấn công làm sập các trang web của Mastercard và Visa vào năm 2010 cho đến sự cố ngừng hoạt động của Xbox Live và PlayStation vào Giáng sinh năm 2014, đôi khi có cảm giác như hệ thống của chúng tôi đang bị tấn công vĩnh viễn từ những người đưa chúng vào ngoại tuyến.

Tuy nhiên, không ai trong số này là các vụ hack thực sự - hầu hết chỉ đơn giản là liên quan đến việc làm quá tải các trang web với các yêu cầu cho đến khi chúng ngừng hoạt động.

Hacking, lần đầu tiên được chứng minh vào năm 1903 bởi ảo thuật gia John Nevil Masilitiesne khi anh ta chiếm đoạt một cuộc biểu tình công khai điện báo của Marconi , liên quan đến việc truy cập trái phép vào máy tính hoặc hệ thống CNTT và yêu cầu một số kỹ năng.

làm thế nào để biết liệu bạn có bị chặn trên snapchat hay không

Trong khi các cuộc tấn công quy mô nhỏ, phần mềm độc hại và mạng botnet vẫn hoạt động, thì các vụ tấn công gây rối quy mô lớn là rất hiếm. Tuy nhiên, khi chúng xảy ra, chúng có thể rất ngoạn mục.

Ở đây, chúng tôi sẽ xóa bỏ các hành vi vi phạm DDoS và các hành vi nhỏ của chủ nghĩa vi phạm mạng để mang lại cho bạn năm vụ hack lớn nhất mọi thời đại.

5 vụ hack lớn nhất mọi thời đại:

- 1. Virus phá hủy thiết bị hạt nhân

- hai. Hacker phòng ngủ đã làm biến mất toàn bộ kho vũ khí của Mỹ

- 3. Cuộc chiến tranh mạng đầu tiên

- Bốn. Thứ Hai đen tối của Bitcoin

- 5. LulzSec tiêu tốn của Sony 171 triệu đô la

Stuxnet

lệnh kick bot cs go

Stuxnet là một trong những cái tên được biết đến nhiều nhất khi nói đến các cuộc tấn công mạng, và vì lý do chính đáng. Con sâu này (một loại vi rút máy tính tự nhân bản, tự lây lan) đã phá hủy 1/5 máy ly tâm hạt nhân của Iran vào năm 2009, cản trở nghiêm trọng kế hoạch nguyên tử của nước này.

Nhưng điều làm cho Stuxnet thực sự nổi bật trong số tất cả các phần mềm độc hại phá hoại ngoài kia chính là nó được chế tạo tốt như thế nào.

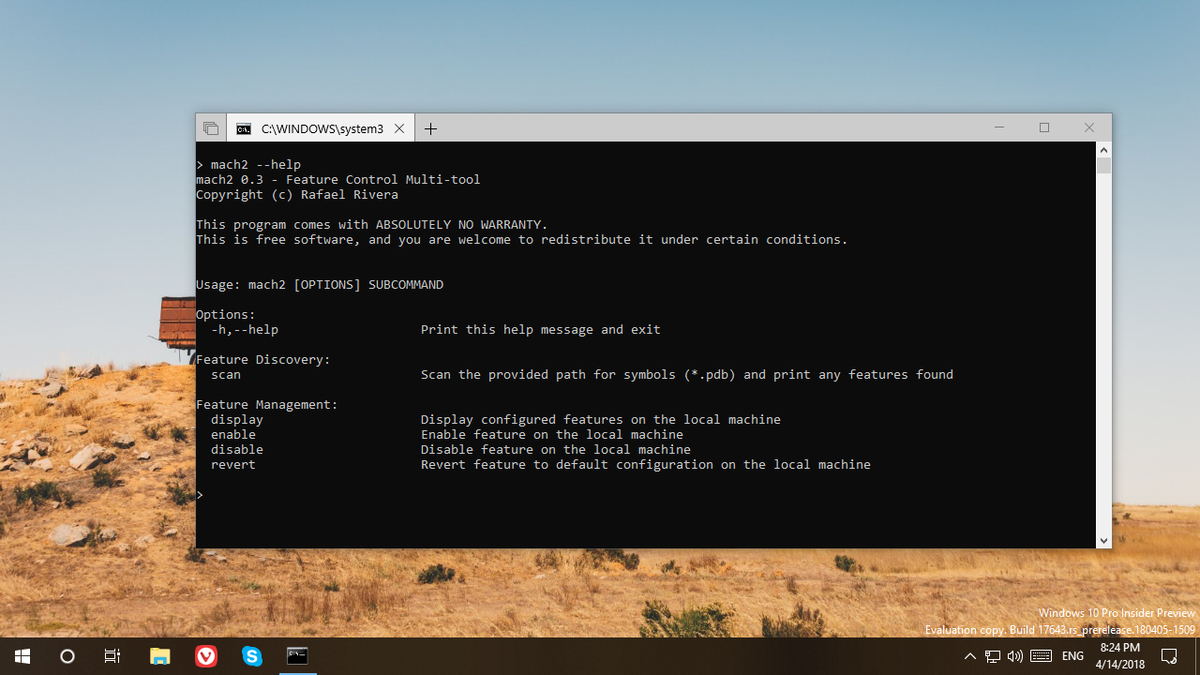

Theo Trend Micro , trọng tải Stuxnet bao gồm ba phần: bản thân sâu (WORM_STUXNET), tệp .LNK thực thi (LNK_STUXNET) cho phép sâu tự động thực thi và rootkit (RTKT_STUXNET) che giấu sự tồn tại của sâu.

Nó cũng được nhân giống bằng một phương tiện bất thường. Trong 4 năm, người ta cho rằng virus đã được đưa vào cơ sở làm giàu uranium Natanz, mục tiêu chính của cuộc tấn công, khoảng 1.000 máy ly tâm đã bị hỏng, thông qua một thanh USB bị nhiễm. Tuy nhiên, các nhà nghiên cứu tại Kaspersky Lab vào năm 2014 đã phát hiện ra rằng vật trung gian tấn công trên thực tế là chuỗi cung ứng của nhà máy.

Năm tổ chức cung cấp cho Natanz là nạn nhân ban đầu của Stuxnet, bao gồm một công ty tên là NEDA, nhà cung cấp chính của máy ly tâm Siemens là mục tiêu cuối cùng của loại sâu này. Giờ đây, người ta cho rằng những tổ chức này và đặc biệt là NEDA, là trung gian truyền bệnh thực sự.

Vậy tại sao con giun không được phát hiện ở điểm lây nhiễm ban đầu này? Câu trả lời nằm ở những gì Stuxnet đã làm.

Như Ralph Langner, một trong những người đầu tiên giải mã con giun, đã mô tả nó, mô tả nó trong một cuộc phỏng vấn với Thời báo New York , Stuxnet là một tay thiện xạ. Trừ khi bạn đang điều hành một cơ sở làm giàu uranium, nó sẽ không hoạt động, với rootkit ẩn đi sự hiện diện của nó. Không có cách nào để Stuxnet Typhoid Marys biết chúng đang bị những kẻ tấn công sử dụng.

Nói về ai, điều này dẫn chúng ta đến câu hỏi cuối cùng - whodunnit?

làm thế nào để xem điện thoại đã được root chưa

Sự tinh vi của chương trình Stuxnet khiến nhiều người tin rằng nó được tạo ra bởi một quốc gia và, với mục tiêu là Mỹ và Israel có thể có liên quan.

Cáp do Wikileaks thu được đã được tái xuất bản bởiNgười giám hộ cho thấy Hoa Kỳ đã được khuyên nên áp dụng chính sách ‘phá hoại bí mật’ các cơ sở hạt nhân bí mật của Iran, bao gồm cả hack máy tính và ‘các vụ nổ không rõ nguyên nhân’, bởi một tổ chức tư vấn có ảnh hưởng của Đức. Cùng một nhóm nghiên cứu đã thông báo cho các quan chức Mỹ ở Đức rằng loại hoạt động bí mật này sẽ 'hiệu quả hơn một cuộc tấn công quân sự' trong việc hạn chế tham vọng hạt nhân của Iran.

Những nghi ngờ về sự tham gia của Hoa Kỳ đã được củng cố bởi tài liệu bị rò rỉ choThời báo New Yorknhà báo David Sanger .

Cuối cùng, lý do duy nhất mà chúng ta thậm chí biết đến sự tồn tại của Stuxnet là nhờ vào một bản cập nhật phần mềm bị lỗi đã dẫn đến việc con sâu này thoát ra ngoài tự nhiên, nơi các chuyên gia bảo mật có thể phân tích nó.

Các nguồn tin của Sanger nói với anh ta rằng điều này đã dẫn đến sự hoảng loạn trong chính quyền Obama mới được cài đặt vì lý do chính xác là các nhà phân tích có thể mổ xẻ virus và xác định người tạo ra nó. Phó Tổng thống Joe Biden bị cáo buộc đã đổ lỗi vụ việc cho người Israel, nhưng tất cả đều khẳng định hai nước đã hợp tác chống virus.

Trang tiếp theo